À savoir

- dérober le mot de passe principal, élément central de la sécurité du gestionnaire de mots de passe.

- Le mot de passe principal (ou master password) est la clé maîtresse de LastPass.

- Paradoxalement, les utilisateurs de gestionnaires de mots de passe constituent une cible à forte valeur.

Une nouvelle vague de campagnes de phishing sophistiquées cible actuellement les utilisateurs de LastPass, avec un objectif précis : dérober le mot de passe principal, élément central de la sécurité du gestionnaire de mots de passe.

Cette attaque rappelle une réalité souvent sous-estimée : le maillon faible de la cybersécurité reste l’utilisateur, même lorsqu’il s’appuie sur des outils réputés pour renforcer la protection des accès.

Le mot de passe principal : une cible stratégique

Le mot de passe principal (ou master password) est la clé maîtresse de LastPass.

Il permet de :

- chiffrer l’intégralité du coffre-fort,

- déverrouiller tous les identifiants stockés,

- accéder à des données sensibles personnelles et professionnelles.

Contrairement aux mots de passe classiques, il n’est jamais transmis aux serveurs de LastPass.

Cependant, lorsqu’un utilisateur le saisit sur une fausse interface, cette protection devient inopérante.

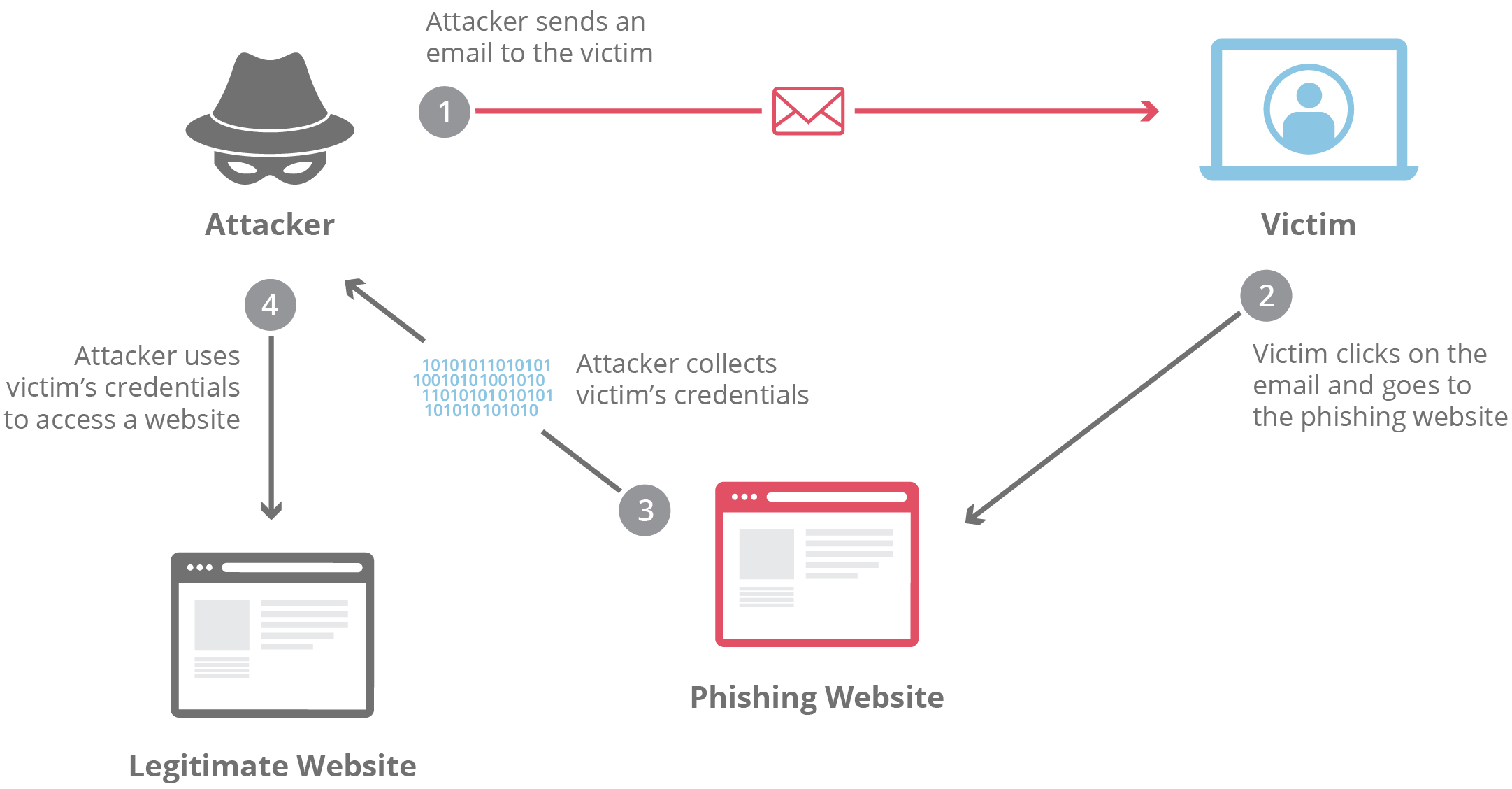

Comment fonctionne cette campagne de phishing

4

Les attaquants exploitent des techniques de social engineering avancées, conçues pour tromper même des utilisateurs avertis.

Scénario le plus fréquent

- Réception d’un email se faisant passer pour LastPass

- Message évoquant une activité suspecte ou une action urgente

- Invitation à « sécuriser le compte » via un lien

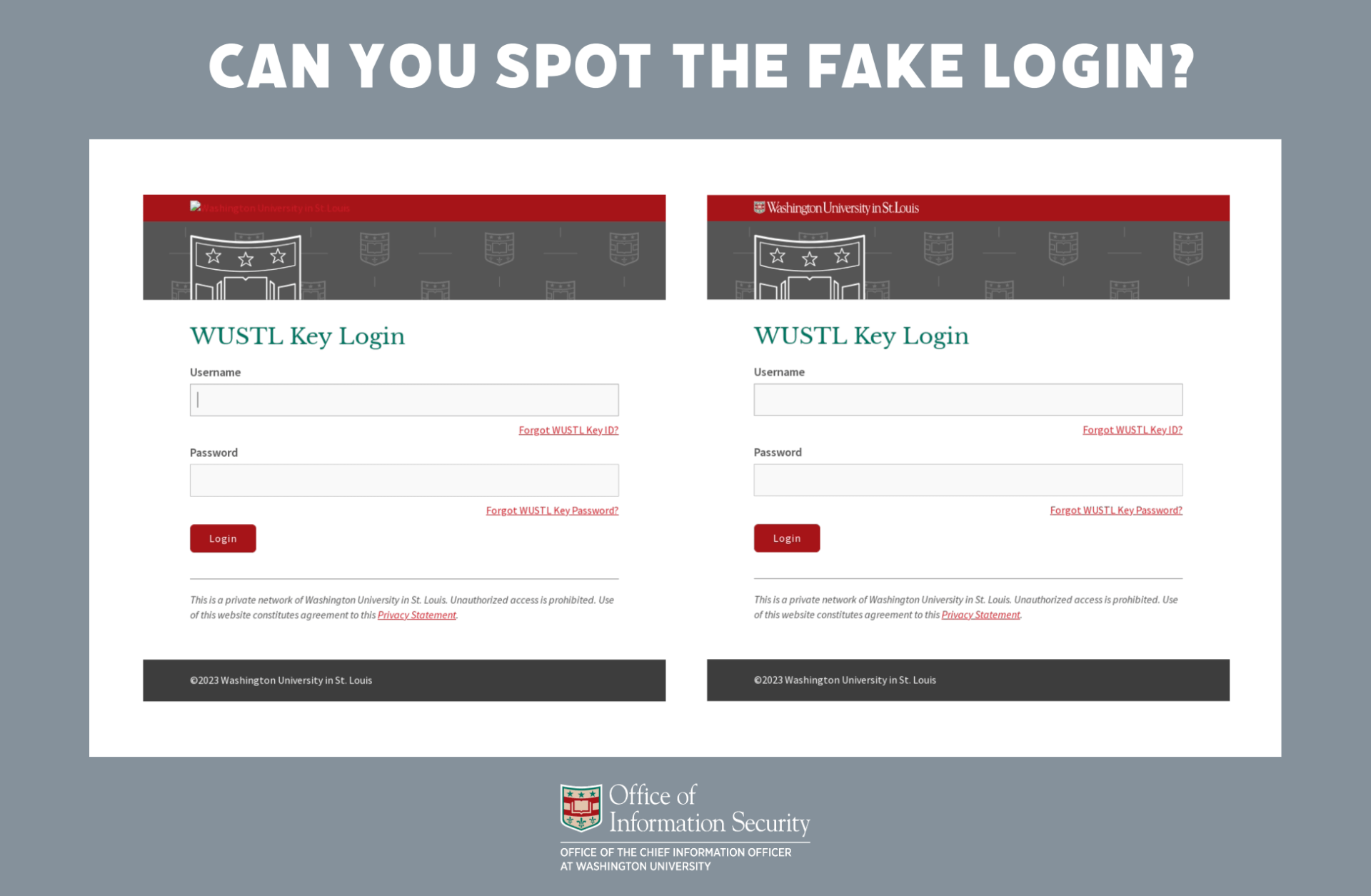

- Redirection vers une fausse page de connexion quasi identique à l’originale

- Saisie du mot de passe principal par la victime

Une fois ce mot de passe compromis, l’ensemble du coffre-fort peut être exposé.

Des emails de plus en plus crédibles

Les campagnes observées se distinguent par :

- des noms de domaine très proches de ceux de LastPass,

- un design graphique soigné,

- un langage professionnel,

- des références à des incidents de sécurité passés, renforçant la crédibilité du message.

Cette approche vise à exploiter la peur et l’urgence, deux leviers psychologiques classiques en phishing.

Pourquoi les utilisateurs de gestionnaires de mots de passe sont ciblés

Paradoxalement, les utilisateurs de gestionnaires de mots de passe constituent une cible à forte valeur.

Raisons principales

- Un seul accès donne potentiellement accès à des dizaines, voire des centaines de comptes

- Présence fréquente de comptes professionnels, bancaires ou administratifs

- Forte confiance accordée à l’outil, réduisant la vigilance

Le vol d’un mot de passe principal peut donc déclencher une compromission en cascade.

Position de LastPass et recommandations officielles

LastPass rappelle plusieurs points essentiels :

- Le mot de passe principal ne doit jamais être communiqué

- Aucun email légitime ne demande sa saisie complète

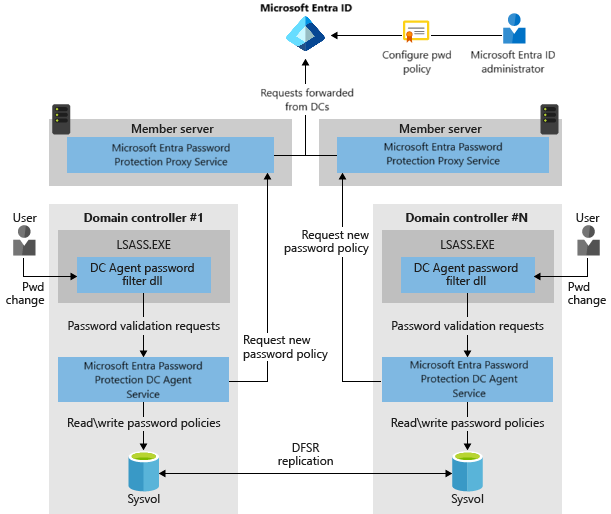

- L’authentification multifactorielle doit être activée systématiquement

L’entreprise insiste également sur la vérification systématique :

- de l’URL avant toute connexion,

- de l’expéditeur réel des emails,

- du contexte de la demande.

Comment se protéger efficacement contre ce type d’attaque

4

Bonnes pratiques essentielles

- Activer l’authentification à deux facteurs (2FA)

- Ne jamais cliquer sur un lien contenu dans un email non sollicité

- Accéder à LastPass uniquement via l’application officielle ou l’URL connue

- Vérifier systématiquement le certificat et le nom de domaine

- Signaler toute tentative suspecte

Pour les entreprises

- Sensibiliser régulièrement les collaborateurs

- Mettre en place des campagnes de simulation de phishing

- Restreindre les accès sensibles

- Superviser les connexions anormales

Que faire en cas de suspicion ou de compromission

Si un utilisateur pense avoir saisi son mot de passe principal sur un site frauduleux :

- Changer immédiatement le mot de passe principal

- Révoquer toutes les sessions actives

- Mettre à jour les mots de passe les plus sensibles

- Vérifier les paramètres de sécurité du compte

- Informer l’équipe sécurité (en environnement professionnel)

La rapidité d’action est déterminante pour limiter les dégâts.

Un rappel plus large sur les limites du facteur humain

Cette attaque illustre une constante en cybersécurité :

les outils, même robustes, ne compensent pas une erreur humaine.

La protection des identités numériques repose sur un équilibre entre :

- technologie,

- processus,

- et formation des utilisateurs.

Conclusion

En ciblant le mot de passe principal des utilisateurs de LastPass, les cybercriminels s’attaquent directement au cœur de la sécurité numérique personnelle et professionnelle.

Cette campagne de phishing démontre que la vigilance reste indispensable, y compris lorsque l’on utilise des solutions de sécurité avancées.

La combinaison d’outils fiables et de bonnes pratiques utilisateur demeure la meilleure défense face aux menaces actuelles.